Hacker Delta Prime 'hô biến' 6 triệu đô la bằng cách tạo token ảo

-

Thor Crypto

Thor Crypto - 23 ngày

Một hacker đã rút hơn 6 triệu đô la từ giao thức tài chính phi tập trung (DeFi) Delta Prime bằng cách tạo ra một số lượng lớn token biên nhận tiền gửi.

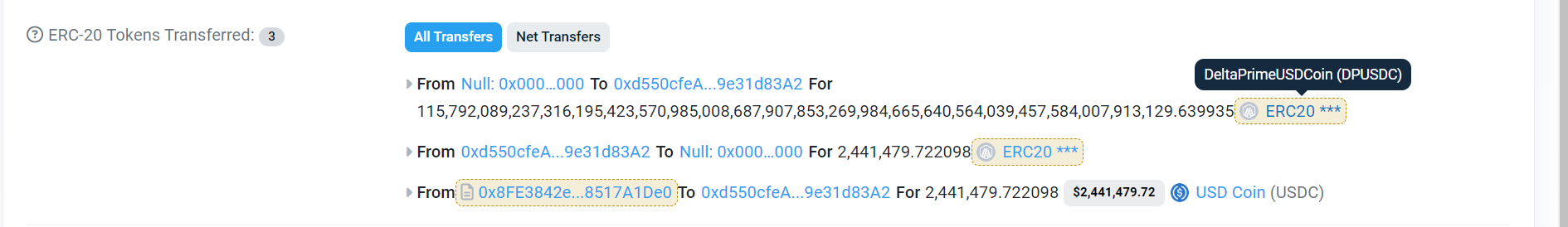

Theo dữ liệu từ block explorer Arbiscan, kẻ tấn công đã tạo ra hơn 115 duovigintillion Delta Prime USD (DPUSDC) token trong cuộc tấn công ban đầu, tương đương với hơn 1.1*10^69 trong ký hiệu khoa học.

DPUSDC là biên nhận tiền gửi cho stablecoin USDC (USDC) được giữ tại Delta Prime. Nó được dự định có thể đổi lại với tỷ lệ 1:1 cho USDC.

Mặc dù tạo ra một số lượng lớn biên nhận tiền gửi USDC như vậy, kẻ tấn công chỉ đốt 2.4 triệu trong số đó, nhận được 2.4 triệu đô la USDC stablecoin để đổi lại.

Kẻ tấn công sau đó lặp lại các bước này cho các token biên nhận tiền gửi khác, tạo ra hơn 1 duovgintillion Delta Prime Wrapped Bitcoin (DPBTCb), 115 octodecillion Delta Prime Wrapped Ether (DPWETH), 115 octodecillion Delta Prime Arbitrum (DPARB), và nhiều token biên nhận tiền gửi khác, cuối cùng đổi một phần nhỏ số lượng đã tạo ra để nhận hơn 1 triệu đô la Bitcoin (BTC), Ether (ETH), Arbitrum (ARB), và các token khác.

Theo chuyên gia bảo mật blockchain Chaofan Shou, kẻ tấn công đã đánh cắp ước tính khoảng 6 triệu đô la cho đến nay.

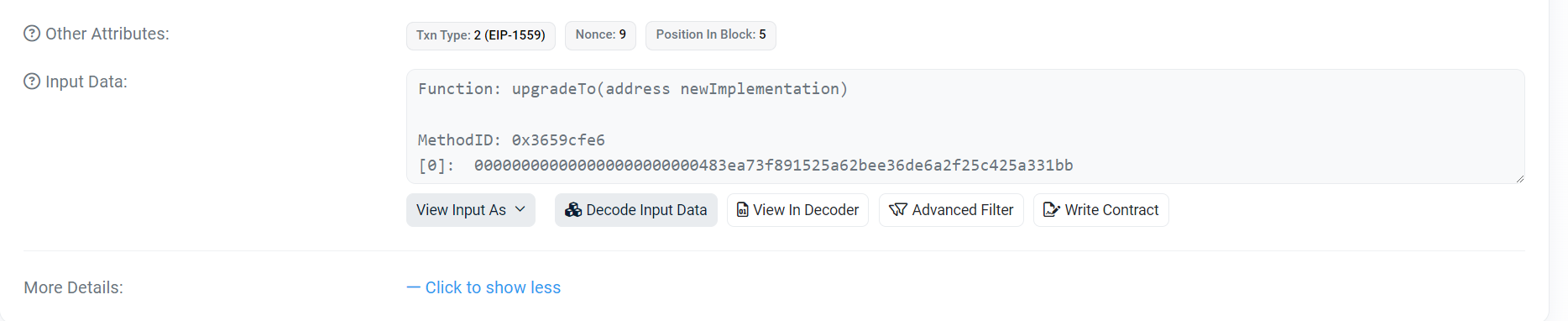

Kẻ tấn công có thể tạo ra các token biên nhận tiền gửi này bằng cách đầu tiên kiểm soát một tài khoản admin kết thúc bằng b1afb, mà họ có thể đã thực hiện bằng cách đánh cắp khóa riêng của nhà phát triển. Sử dụng tài khoản này, họ gọi một chức năng “nâng cấp” trên mỗi hợp đồng pool thanh khoản của giao thức.

Các chức năng này được dự định sử dụng cho việc nâng cấp phần mềm. Chúng cho phép nhà phát triển thay đổi mã trong một hợp đồng bằng cách cho proxy của nó trỏ đến một địa chỉ triển khai khác.

Tuy nhiên, kẻ tấn công đã sử dụng các chức năng này để cho mỗi proxy trỏ đến một hợp đồng độc hại mà kẻ tấn công đã tạo ra. Mỗi hợp đồng độc hại cho phép kẻ tấn công tạo ra một số lượng lớn biên nhận tiền gửi, hiệu quả là rút cạn mỗi pool tiền.

Delta Prime đã thừa nhận cuộc tấn công trong một bài đăng trên X, tuyên bố rằng “Vào lúc 6:14 AM CET DeltaPrime Blue (Arbitrum) đã bị tấn công và rút cạn 5.98 triệu đô la.”

Họ tuyên bố rằng phiên bản Avalanche, DeltaPrime Blue, không dễ bị tấn công. Họ cũng cho biết rằng bảo hiểm của giao thức “sẽ bù đắp bất kỳ tổn thất tiềm năng nào nếu có thể/cần thiết.”

Cuộc tấn công Delta Prime minh họa rủi ro của các giao thức DeFi sử dụng hợp đồng có thể nâng cấp.

Hệ sinh thái Web3 được thiết kế để ngăn chặn việc hack khóa riêng tư khai thác toàn bộ giao thức.

Lý thuyết là, một kẻ tấn công cần phải đánh cắp khóa riêng của mọi người dùng để rút cạn toàn bộ giao thức. Tuy nhiên, khi các hợp đồng có thể nâng cấp, nó giới thiệu một yếu tố rủi ro tập trung, có thể dẫn đến việc toàn bộ người dùng mất tiền.

Dù vậy, một số giao thức tin rằng từ bỏ khả năng nâng cấp có thể tệ hơn so với lựa chọn thay thế, vì nó có thể ngăn nhà phát triển sửa lỗi được phát hiện sau khi triển khai. Các nhà phát triển Web3 tiếp tục tranh luận khi nào các giao thức nên và không nên cho phép nâng cấp.

Các cuộc tấn công vào hợp đồng thông minh tiếp tục gây rủi ro cho người dùng Web3. Vào ngày 11 tháng 9, một kẻ tấn công đã rút hơn 1.4 triệu đô la từ một pool thanh khoản CUT token bằng cách sử dụng một dòng mã không rõ ràng trỏ đến một chức năng chưa được xác minh trên một hợp đồng riêng biệt.

Vào ngày 3 tháng 9, hơn 27 triệu đô la đã bị rút cạn từ giao thức Penpie sau khi kẻ tấn công đăng ký thành công hợp đồng độc hại của họ như một thị trường token.

Chain Việt Nam